We can't find the internet

Attempting to reconnect

Something went wrong!

Hang in there while we get back on track

Ciberseguridad

Denunciar un ciberataque en Twitter: misión casi imposible

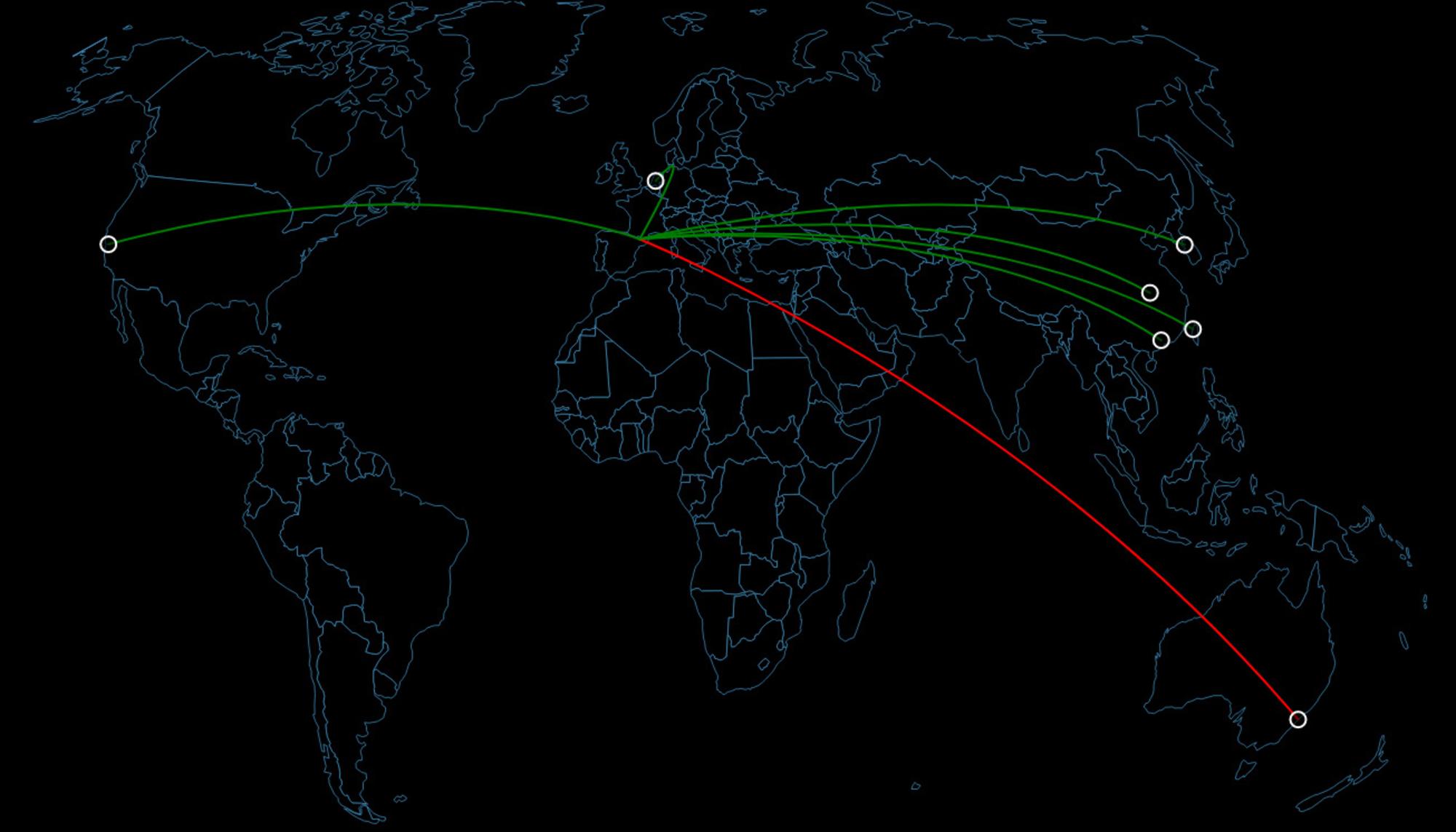

Alrededor de 27.000 direcciones IP atacaron la víspera del 20-N las webs de La Marea y El Salto, entre otros medios alojados en Nodo50. El ataque del tipo DDoS —denegación de servicio— bloqueó el acceso a sus webs durante 116 horas, vulnerando la libertad de expresión y el derecho a la información de estos medios y de las personas que los leen.

Durante las primeras horas, el ciberatacante usó un perfil de Twitter para comunicarse con el proveedor de servicios Nodo50. El 19 de noviembre, desde la cuenta @a66229952 hizo públicas sus acciones en tiempo real. Al día siguiente, él mismo canceló dicho perfil, según ha confirmado Twitter a este medio.

La falta de información y de ayuda cuando se produce un ciberataque es uno de los principales problemas para mitigarlo y también para identificar a sus responsables. Al hallarnos ante un delito, según el artículo 264 del Código Penal, “lo primero que debemos hacer es denunciar en la policía o presentar una querella ante el juzgado de guardia”, recuerda el abogado Víctor Salgado, abogado especializado en Derecho TIC.

Ante un caso como este, también se debe contactar con Twitter, denunciar lo ocurrido y ponerles en alerta sobre la importancia de conservar todos los datos posibles del ciberatacante. Sin embargo, contactar con la red social que dice haber sido creada para ser “un espacio libre y seguro para conversar” resulta muy complejo. Sus protocolos de comunicación suelen llevar a formularios web que emiten respuestas estandarizadas. “A veces la normativa corporativa es muy ambigua, muy farragosa, donde a veces dice una cosa y al párrafo siguiente dice lo contrario”, opina Salgado.

En el caso de La Marea, rellenamos ocho veces unos formularios de contacto durante una semana desde el Centro de Ayuda, que eran atendidos mediante emails de respuesta enlatados. En ellos se preguntaba por cuestiones que ya habían sido expuestas en la plantilla inicial, que no podíamos proveer

—como enlaces a tweets ya borrados— o que escapaban a nuestro conocimiento —entre estas, si el usuario había llevado a cabo más ataques—. Sin embargo, en ninguna zona de la web de ayuda encontramos un teléfono o chat directo para contactar con el equipo de seguridad.

Sí existe en el Centro de Ayuda de Twitter un enlace orientado a la policía con instrucciones sobre su protocolo de solicitud de datos asociados al perfil borrado. A este nos remitió una de las responsables de comunicación de la multinacional, con la que logramos contactar solo después de solicitarlo, a través de distintas vías, en calidad de periodistas que estábamos preparando este reportaje.

Ciberseguridad

Ciberseguridad La soledad ante un ciberataque en España

Y poco más. Cuando intentamos que Twitter respondiera a dos cuestiones clave —por un lado, cuánto tiempo tarda está compañía en facilitar información a las autoridades desde que esta es solicitada mediante requerimiento judicial y, por otro, qué medidas adopta la plataforma por iniciativa propia cuando tiene conocimiento de que una de sus cuentas está involucrada en un abuso como el llevado a cabo por el ciberatacante—, Twitter dejó de contestar alegando que no tenía más información que aportar.

“Las empresas no parecen tener protocolos claros ni transparentes sobre cómo proceder en los casos de abuso. Con Twitter sucede como con otras compañías: los gestionan como si se tratara de hacer un ‘favor’, como que se dignan a escucharte”, señalan desde Nodo50. “La falta de transparencia, además, permite a los ciberatacantes actuar de manera arbitraria, y la consecuencia siempre es la misma: si una víctima denuncia y no existe respuesta, deja de denunciar. En el mundo de los ataques, la denuncia no sirve para nada”.

Un ciberataque narrado en directo en Twitter

Hacia las 15 horas del 19 de noviembre, las páginas web de La Marea y El Salto empezaron a ralentizarse. Algo antes, un ciberatacante había logrado tumbar la de Kaosenlared, alojada en los servidores de Nodo50. Ese día, desde la cuenta de Twitter @a66229952 empezaron a publicarse mensajes dirigidos al Nodo50 en los que se advertía del ataque emprendido también contra su propia web y contra la de El Salto y AraInfo.

Ninguno de los enlaces a los tweets publicados por esta cuenta está disponible ya pero sí siguen publicadas las respuestas de Nodo50.

En un artículo de Nodo50 sobre este caso, sus responsables indican que “estos ataques rara vez son reivindicados, pero en este caso alguien que reclamaba la autoría se puso en contacto por Twitter con los medios atacados y con Nodo50. Desde la cuenta de Nodo50 se le pidió una prueba de la autoría, cosa que hizo anunciando la interrupción del ataque contra kaosenlared.net, lo que efectivamente sucedió”.

La cuenta de usuario del atacante, @a66229952 fue eliminada el sábado 20 de noviembre, sin que quien la gestionaba haya vuelto a ponerse en contacto con Nodo50 por otros medios. Al parecer, fue cancelada por la misma persona que la creó. “Cuando una cuenta infringe nuestras reglas y se suspende, el mensaje informativo que se puede ver al intentar ver el perfil siempre es Cuenta Suspendida. Twitter suspende las cuentas que incumplen las reglas de Twitter”, explicaron responsables de esta plataforma después de lograr contactar personalmente con algunos de sus responsables y explicar que este medio pensaba publicar un reportaje.

En el momento de publicar este artículo, el mensaje que puede leerse es: “Esta cuenta no existe”. Es decir, no fue cerrada por el sistema de seguridad de Twitter, a pesar de que nos consta que al menos una persona denunció el perfil mientras este seguía activo.

Las otras dos dificultades: cruzar el océano y los dos años de plazo

Pero no solo los protocolos internos de Twitter suponen un muro a la hora de denunciar un comportamiento de abuso, la denuncia por vía judicial presenta nuevas dificultades. Para empezar, la central de esta red social se ubica en Estados Unidos.

“Si bien Twitter es una plataforma que puede estar en un determinado momento sometida a legislación extranjera, lo cierto es que está ubicada en EEUU. Así que solo las autoridades judiciales estadounidenses pueden obligar legalmente a Twitter de manera ejecutiva a que cumpla este requerimiento judicial”, afirma el abogado Víctor Salgado. Este hecho no solo ralentiza el proceso sino que lo complica. “En Estados Unidos, es más fácil que se tome una decisión por parte de una red social por vulneración de derechos de propiedad intelectual que por vulneración del derecho a la privacidad o de otros derechos fundamentales”, asegura el abogado.

Para continuar con el procedimiento legal, se debe solicitar una comisión rogatoria o, lo que es lo mismo, un procedimiento de auxilio judicial entre Estados para obtener pruebas en el extranjero. Y esta solo se tramitará si el juez español considera que es relevante, proporcional y que merece la pena el esfuerzo de la tramitación. Cuando las autoridades estadounidenses aceptan dicha solicitud, exigen a la sede de Twitter que facilite los datos a las autoridades españolas. Y es entonces cuando finalmente la orden llega a Twitter España.

“Si un juez pide la información asociada a un perfil a una red social, esta suele facilitarla, pero tarda tiempo”, explica Samuel Parra, abogado especializado en Derecho Tecnológico.

Ciberseguridad

Ciberseguridad El negocio de los ataques de denegación de servicio DDoS

Salgado también destaca que “los tiempos son un elemento clave. Una comisión rogatoria se puede demorar muchísimo. En el mejor de los casos, unos pocos meses; en el peor de los casos, que quede en el olvido”.

Llegado a este punto, la pregunta es: ¿debe una red como Twitter conservar sus datos? Y si es así, ¿por cuánto tiempo? Samuel Parra explica que ”lo hace“, aunque no está claro que deba ser así ya que esa ”obligación está orientada a las operadoras de telecomunicaciones".

Sin embargo, Salgado considera que se podría aplicar a esta empresa la Ley 25/2007 de conservación de datos relativos a las comunicaciones electrónicas y a las redes públicas de comunicaciones. “Esta ley obliga a la conservación de ese tipo de información identificativa hasta dos años. Va dirigida a las operadoras –a las prestadoras de servicios de comunicaciones electrónicas– pero indirectamente se le podría aplicar alguna de estas obligaciones a una red social dependiendo de los servicios que preste dentro del territorio nacional y de la Unión Europea. Y únicamente a efectos de ponerla a disposición de las autoridades”, razona Salgado. Si el requerimiento judicial llega a la red social dentro del plazo de dos años solicitando la conservación de los datos, no podrán borrarlos hasta que termine el proceso judicial.

Libertad de información

Balance de Nodo50 Las cifras del ciberataque a El Salto y La Marea: 27.000 direcciones IP durante 116 horas

Pero, como es habitual, todo este tiempo se traduce a su vez en dinero. La traducción jurada, el trabajo del defensor legal, los trabajos perdidos en la web bloqueada, los problemas de imagen de marca asociados… “En un caso como el sucedido en La Marea, un representante legal no va a cobrar menos de 3.000 euros. Y, a partir de ahí, lo que se vaya generando, porque habrá muchísimos incidentes, comisiones rogatorias, escritos a proveedores…”, añade Parra.

En el mejor de los casos, cuando se consigue que Twitter ceda los datos a las autoridades, puede que estos sean de poca utilidad. “En los delitos informáticos siempre estamos estudiando la máscara tras la máscara tras la máscara… Es muy difícil pillar a los ciberdelincuentes porque usan técnicas de enmascaramiento”, explica Salgado. Por último, también puede suceder que la información no llegue dentro del plazo de los dos años que podría exigir la ley para estos casos. El tiempo corre en contra del denunciante y, cuanto más se ralentice el proceso, más opciones hay de que termine en un callejón sin salida.